HEKERJI VDIRAJO V ELEKTRONSKO POŠTO SLOVENSKIH PODJETIJ!

V ključnem trenutku prodaje se vrinejo v komunikacijo med prodajalcem in kupcem ter izplačevanje denarnih sredstev preusmerijo na svoje račune. Ko podjetja opazijo nepravilnost, je praviloma že prepozno.

VRIVANJE V POSLOVNO KOMUNIKACIJO ALI BEC PREVARA (BUSINESS EMAIL COMPROMISE)

V svetu so že nekaj let razširjeni ciljani vdori in zlorabe elektronske komunikacije. Njihove posledice sedaj spoznava tudi slovensko podjetniško okolje. Na SI-CERT smo prejeli več prijav zlorab elektronske komunikacije med slovenskimi podjetji in njihovimi poslovnimi partnerji iz tujine. Ne gre za pravilo, a na udaru so predvsem podjetja, ki poslujejo s tujino v velikih zneskih. Napadalci lahko podatke o podjetjih enostavno pridobijo iz javno dostopnih evidenc.

Napadalci vdirajo v e-poštne sisteme podjetij, od koder lahko spremljajo njihovo elektronsko komunikacijo s strankami. Ko pridobijo dovolj pomembnih informacij o poslovnih procesih, lahko v ključnem trenutku aktivno posežejo v komunikacijo in kupcu pošljejo lažno sporočilo o spremembi transakcijskega računa. Tako preusmerijo plačevanje računov in drugih stroškov na svoje lažne bančne račune. Do trenutka, ko podjetja ugotovijo, da je nekaj narobe, hitro nastane velika škoda, od nekaj 1000 do več 10.000 EUR.

KAKO PRIDE DO VDORA?

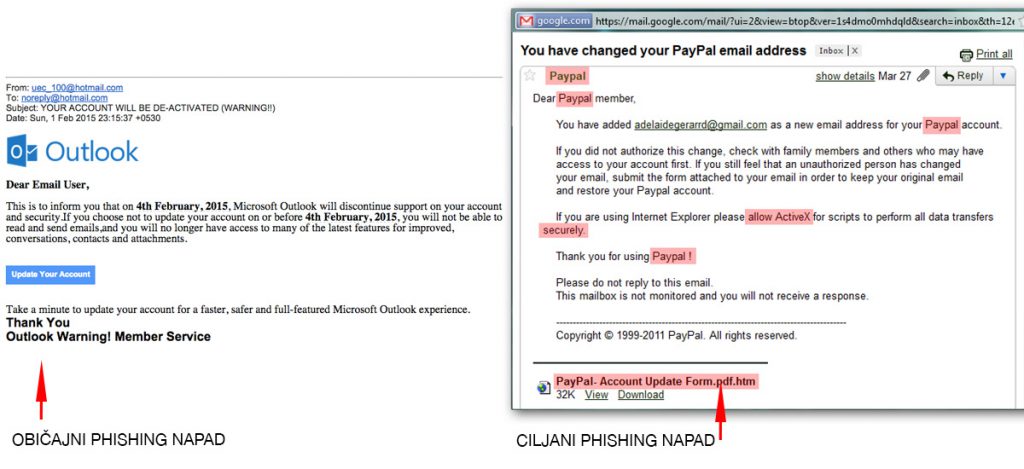

Cilj hekerjev je pridobiti vpogled v komunikacijo podjetja, to pa lahko naredijo na različne načine. Lahko vdrejo v nadzorno ploščo pri ponudniku poštnih storitev ter preusmerijo pošiljanje pošte na svoj e-naslov, od koder neopaženo spremljajo komunikacijo podjetja. Lahko celo okužijo računalnik enega od zaposlenih. Do gesla za dostop do e-pošte se lahko dokopljejo tudi s pomočjo ciljanega phishing napada. Običajni phishing napadi so razposlani na veliko število naslovov in poštni strežniki jih bolj kot neuspešno filtrirajo v vsiljeno pošto. Za razliko od teh so ciljani napadi izvedeni veliko bolj sofisticirano: napadalec izbrani žrtvi pošlje personalizirano sporočilo, ki se izogne poštnim filtrom in obenem deluje bolj verodostojno. Zato je takšen napad tudi bolj ‘uspešen’.

POŠLJEJO E-MAIL V IMENU ZAPOSLENEGA V PODJETJU

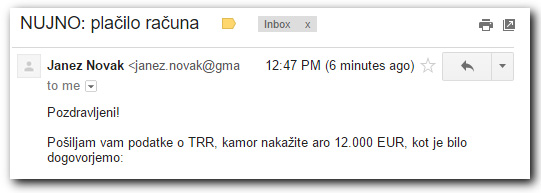

Ko napadalci pridobijo dostop do e-pošte podjetja, nastavijo posredovanje pošte na svoj e-naslov, ki so ga za ta namen kreirali pri enem od brezplačnih ponudnikov (gmail, yahoo, hotmail). Brezplačne ponudnika so izbrali premišljeno in s tem zakrili svoje sledi. Nekaj časa nato spremljajo celotno komunikacijo, da ugotovijo na kakšen način poteka poslovanje, plačevanje, najdejo največje stranke. V ključnem trenutku, na primer pred plačilom nekega večjega računa, aktivno posežejo v komunikacijo. Pri enem od brezplačnih ponudnikov registrirajo elektronski naslov z imenom in priimkom zaposlenega v podjetju (npr. janez.novak@podjetje.si kar naenkrat postane janez.novak@gmail.com).

Žrtvi potem v njegovem imenu pošljejo podatke o spremenjenem TRR računu za nakazilo. Denarna nakazila tako preusmerijo na svoje TRR račune, na njihove elektronske račune se preusmeri tudi komunikacija s stranko. Ker uporabniki običajno nismo pozorni na elektronski naslov sogovornika, žrtev redko opazi spremembo.

Kot razlog za spremembo bančnega računa navedejo različne razloge, od tega, da imajo težave s svojo banko, da bo plačilo hitreje sprovedeno, če plačajo na račun v bližnji državi, da raje nakažite na račun njihovega lokalnega zastopnika ipd. V vseh obravnavanih primerih je šlo za bančne račune fizičnih oseb v lasti t. i. denarnih mul. Te nakazan znesek takoj po prejemu dvignejo in po neki drugi poti, ponavadi z nakazilom preko sistema Western Union, nakažejo naprej goljufom. Na ta način se sled za denarjem zelo hitro izgubi.

Za pomoč pri dvigovanju in prenakazovanju denarnih sredstev sumljivega izvora kriminalci uporabijo denarne mule. V svojo mrežo jih zvabijo s pomočjo raznih zvijač, da pogosto še same ne vedo, s čim imajo opravka. Se spomnite oglasov za dobro plačano delo od doma, nekaj v stilu ‘Kako slovenska mama samohranilka zasluži 20.000 € z delom od doma? Preveri tukaj!’ Ti oglasi so lep primer prikritega oglaševanja dela denarne mule. Sicer bogato plačanega, a zelo tveganega – velik delež jih odkrijejo, pogosto morajo zaradi vpletenosti v kaznivo dejanje svoj del kazni odsedeti.

NA KRATKO O PREVARI

Lahko vdrejo v nadzorno ploščo ponudnika poštnih storitev in preusmerijo pošiljanje pošte na svoj e-naslov, okužijo računalnik enega od zaposlenih, ali pridobijo geslo za dostop do e-pošte s pomočjo ciljanega phishing napada.

Ciljani napadi so, za razliko od klasičnih, izvedeni veliko bolj sofisticirano: napadalčevo sporočilo napisano za točno določenega naslovnika in se tako izogne poštnim filtrom in obenem deluje bolj verodostojno. Zato je takšen napad tudi bolj ‘uspešen’.

Odgovorni osebi (npr. računovodstvu) v imenu zaposlenega pošljejo podatke o spremenjenem TRR računu za nakazilo. Denarna nakazila tako preusmerijo na svoje TRR račune, na njihove elektronske račune se preusmeri tudi komunikacija s stranko.

V vseh obravnavanih primerih je šlo za bančne račune fizičnih oseb v lasti t. i. denarnih mul, ki nakazan znesek takoj po prejemu dvignejo in po neki drugi poti, ponavadi z nakazilom preko sistema Western Union, nakažejo naprej goljufom. Na ta način se sled za denarjem zelo hitro izgubi.

Za pomoč pri dvigovanju in prenakazovanju denarnih sredstev sumljivega izvora kriminalci uporabijo denarne mule. V svojo mrežo jih zvabijo s pomočjo raznih zvijač, da pogosto še same ne vedo, s čim imajo opravka.

UKREPI

- Če poslujete s tujino, bodite še posebej pozorni na morebitna nenadna odstopanja od utečenih praks. Vsako spremembo občutljivih podatkov, sploh tistih za nakazilo denarja, preverite na različne načine, tudi prek telefona, faksa, skypa ipd.

- Preverjajte elektronske naslove vaših partnerjev. Nekateri programi za elektronsko pošto kot pošiljatelja prikažejo zgolj ime in priimek, ki pa si ju lahko vsakdo nastavi po svoje. Če pa se z miško postavimo na ime, se nam prikaže celoten elektronski naslov. Je ta morda spremenjen? Se namesto naslova ime.priimek@podjetje.com kar naenkrat pojavi ime.priimek@gmail.com? To je že lahko znak za alarm.

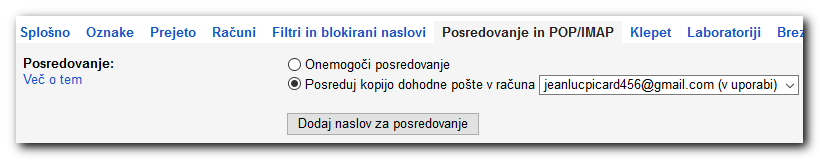

- V nastavitvah vašega elektronskega računa redno preverjajte, ali se vaša pošta preusmerja na kakšen neznan elektronski naslov. V Gmailu to preverite v nastavitvah pod zavihkoma »Filtri« in »Posredovanje«, če uporabljate elektronsko pošto drugega ponudnika, se pri njem pozanimajte, kje najdete to nastavitev (preverite posredovanje in filtre).

Se vaša e-pošta preusmerja na neznan naslov?

- Če vam vaš ponudnik elektronske pošte omogoča dostop do vpogleda, iz katerih IP naslovov je bilo dostopano do vašega predala, redno preverjajte te podatke. Na podlagi IP naslova lahko ugotovimo, kateremu ponudniku dostopa pripada, v nekaterih primerih pa tudi približno lokacijo. V primeru kazenskega pregona pa se lahko na podlagi IP naslova ter točnega časa prijave pridobi tudi podatke o uporabniku tega IP naslova.

- Ne zanemarjajte morebitnih obvestil o sumljivem dogajanju v elektronskem računu, ki vam jih pošilja vaš ponudnik. Vsako tako obvestilo je potrebno analizirati in ugotoviti vzroke, zakaj je do tega prišlo (pri tem morate paziti, da prepoznate lažna, phishing sporočila, ki na prvi pogled izgledajo, kot da vam jih je poslal vaš ponudnik)

- Eden najpogostejših načinov kraje gesel so phishing sporočila, ko svoje geslo in uporabniško ime napadalcem posredujemo kar sami. Razširjeni pa so tudi ‘trojanci’, ki prestrezajo shranjena in vpisana gesla. Trojanci se na računalnik naselijo, ko odpremo okuženo priponko v elektronski pošti ali pa iz spleta prenašamo sumljive vsebine. Je možno, da ste v preteklosti naredili katero od teh napak?

- Kakšna je politika gesel v vašem podjetju? Uporabljajte kompleksna gesla in nikoli naj istega gesla ne uporablja več uporabnikov. Posebej skrbno ravnajte z geslom za dostop do nadzorne plošče za elektronsko pošto vašega podjetja. Kraja enega gesla ima lahko za posledico zlorabo prav vseh elektronskih predalov. Zato za dostop do nadzorne plošče uporabljajte 2-faktorsko avtentikacijo , če vam vaš ponudnik to omogoča.

vir: varninainternetu.si

Zahvaljujemo se Vam ker nas berete :), ne pozabite vščekati našo FB stran ![]()